Inlägg

Inlägg som Pulver har skrivit i forumet

ordlig.se WEEKEND nr 879, 5/6

🟨⬜⬜⬜⬜🟩

⬜⬜⬜🟨⬜⬜

⬜⬜⬜🟨⬜🟨

🟨🟨⬜🟨🟨🟩

🟩🟩🟩🟩🟩🟩

Jag på nivån att jag bara är nöjd om jag klarar det på 6 försök. Imponerande att se era resultat.

Har ni något "startord" ni ofta börjar med?

Jag har hittat 3st startord för vardagar och 3st för weekends, alltså nya ord jag kan skriva efter det första startordet som inte har samma eller upprepande bokstäver som orden innan.

Jag kan alltså nyttja de andra startorden om det första inte ger mig tillräckligt med ledtrådar.

Det är definitivt en utmaning att hitta 3st ord för weekends som inte har samma eller upprepande bokstäver

Men mina kollegor på jobbet kallar det "fusk"

ordlig.se WEEKEND nr 878, 5/6

⬜⬜⬜🟨⬜⬜

⬜🟨⬜⬜⬜🟨

⬜⬜⬜⬜🟨🟨

🟨⬜🟨🟨🟩🟩

🟩🟩🟩🟩🟩🟩

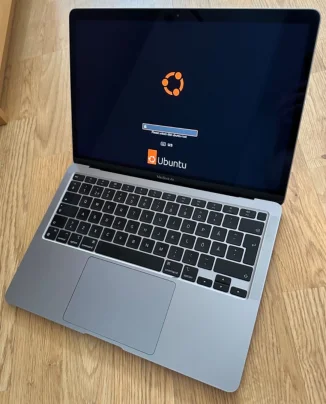

But can it run Linux?

Med största sannolikhet kommer det vara problem med Microsoft modellerna.

Jag har en Microsoft Surface Pro X med SQ1 Arm processor som står och väntar på något jailbreak/hack för att installera ett alternativt operativsystem - det ser tyvärr mörkt ut. Det finns projekt, men de har inte kommit så långt.

Jag har även en Lenovo X13S med Qualcomm® Snapdragon™ 8cx Gen 3 processor där de lagt till möjligheten att boota Linux i bios - kör Ubuntu på den

Ska bli intressant att se vad de andra tillverkarna som lanserades samtidigt - Dell, Lenovo, HP och Acer - gör med sina bios.

ordlig.se nr 877, 4/6

🟨⬜⬜⬜⬜

⬜🟩🟩⬜⬜

⬜⬜⬜⬜⬜

🟩🟩🟩🟩🟩

Det är lite avancerat att radera linux-delen från Mac när man vill installera om Asahi Linux eller ta bort det helt - kan skriva ned 3 lämpliga kommando och lite instruktioner framöver.

Starta Mac genom att hålla startknappen extra länge och välja Mac-disken.

Rekommenderat sätt ta borta Asahi Linux från Mac är följande, starta terminalen i Mac och skriv:

diskutil -list

Då kan du se något liknade detta:

dev/disk0 (internal):

#: TYPE NAME SIZE IDENTIFIER

0: GUID_partition_scheme 500.3 GB disk0

1: Apple_APFS_ISC 524.3 MB disk0s1

2: Apple_APFS Container disk3 380.0 GB disk0s2

3: Apple_APFS Container disk4 2.5 GB disk0s5

4: EFI EFI - ASAHI 500.2 MB disk0s4

5: Linux Filesystem 54.2 GB disk0s7

(free space) 57.2 GB -

6: Apple_APFS_Recovery 5.4 GB disk0s3

/dev/disk3 (synthesized):

#: TYPE NAME SIZE IDENTIFIER

0: APFS Container Scheme - +380.0 GB disk3

Physical Store disk0s2

1: APFS Volume Macintosh HD 15.2 GB disk3s1

2: APFS Snapshot com.apple.os.update-... 15.2 GB disk3s1s1

3: APFS Volume Preboot 887.6 MB disk3s2

4: APFS Volume Recovery 798.7 MB disk3s3

5: APFS Volume Data 157.1 GB disk3s5

6: APFS Volume VM 20.5 KB disk3s6

/dev/disk4 (synthesized):

#: TYPE NAME SIZE IDENTIFIER

0: APFS Container Scheme - +2.5 GB disk4

Physical Store disk0s5

1: APFS Volume Asahi Linux - Data 884.7 KB disk4s1

2: APFS Volume Asahi Linux 1.1 MB disk4s2

3: APFS Volume Preboot 63.6 MB disk4s3

4: APFS Volume Recovery 1.8 GB disk4s4

Nu gäller det att hitta vad som ska tas bort, i det här fallet kan vi börja med att ta radera disk4 - alltså hela avsnittet längst ned där det står Asahi Linux.

Det gör man med:

diskutil apfs deleteContainer disk4

Kan vara läge att kolla igen hur det ser ut med:

diskutil -list

Nu ska vi ta bort enstaka poster i översta avsnittet där det står EFI Asahi och Linux filesystem.

Det gör man genom att skriva:

diskutil eraseVolume free free disk0s4

och

diskutil eraseVolume free free disk0s7

Fortsätt med att ändra nummer om det finns ännu fler.

Sedan tittar du hur det ser ut igen:

diskutil -list

Nu har du frigjort utrymme på rätt sätt och kan starta en ny Linuxinstallation eller formatera om utrymmet för Mac.

Oroa dig inte alltför mycket för att radera fel eftersom Mac:ens använda partitioner inte går att radera i detta läge.

När jag hade det i färskt minne tog jag och gjorde min andra dator också och passade då på att skriva instruktioner och kommentarer.

Hjälper nog främst mig själv för att komma ihåg i framtiden, men det hjälper förhoppningsvis någon annan också

Det är alltså en guide för att ställa in kryptering på en dator som kör Ubuntu på Mac med Asahi på en Silicon (Arm) processor.

De som använder det officiella Fedora Remix kan följa denna guide:

https://davidalger.com/posts/fedora-asahi-remix-on-apple-sili...

Först och främst ska man installera Ubuntu på Mac:en, jag går inte in närmare på det här utan konstaterar att man gör det genom att skriva "curl -sL https://ubuntuasahi.org/install | sh" i terminalen på Mac och följer instruktionerna.

Det är lite avancerat att radera linux-delen från Mac när man vill installera om Asahi Linux eller ta bort det helt - kan skriva ned 3 lämpliga kommando och lite instruktioner framöver.

I nuläget finns endast Ubuntu version 23.10, så du måste installera det och sedan uppdatera till 24.04 - det är nämligen endast 24.04 som jag fick att fungera med fedora-usb-boot

Fedora-usb-boot laddar du ned och installerar här:

https://github.com/leifliddy/asahi-fedora-usb

När du ska boota med usb-minnet gör du det från Asahi-boot (inte Mac boot) när det står "hit any key to stop autoboot" så gör du det och hamnar vid en markör.

Skriv:

env set boot_efi_bootmgr

run usb_boot

Notera att det endast är inställt på engelsk tangentbord här och underscore "_" finns under "?+" tangenten på svenska tangentbord.

Förhoppningsvis bootar usb-minnet nu (det tar lite tid om ditt usb-minne är långsamt) och du hamnar till slut vid en login promt.

Logga in med användare:root lösenord:fedora

Notera att usb:n endast är kommandobaserad - inte grafiskt.

Om du har svenskt tangentbord gör du bäst med att börja skriva:

localectl set-keymap se

för att få svensk tangentbordslayout som evil penguin tipsade om ovan

Det kan säkert vara en ide att uppdatera operativsystemet på usb-minnet till den senaste versionen också - jag hade ursprungligen lite problem med min installation.

Först ska du då koppla upp ditt wifi genom att skriva:

nmcli dev wifi connect NETWORK_SSID password NETWORK_PASSWORD

(ersätt NETWORK_SSID och NETWORK_PASSWORD med ditt trådlösa nätverksnamn och lösenord)

Du uppdaterar sedan operativsystemet på usb:n genom att skriva:

dnf upgrade

Inställningar som wifi och svensk layout sparas och ligger kvar på usb-minnet.

Nu är det dags att kolla över vilka diskar du har i system som du ska modifiera:

lsblk -f /dev/nvme0n1

Då ska du se någonting i stil med:

NAME FSTYPE FSVER LABEL UUID FSAVAIL FSUSE% MOUNTPOINTS

nvme0n1

├─nvme0n1p1 apfs 4ccf344c-1842-4ed2-98f7-d34a509f5a88

├─nvme0n1p2 apfs dbb4789e-c51d-46bf-8332-90a43b4e4fa7

├─nvme0n1p3 apfs b98ec259-629b-4aee-9f26-02c5098abcee

├─nvme0n1p4 vfat FAT32 EFI-UBUNTU B01E-2641 419.8M 16% /run/.system-efi

├─nvme0n1p5 ext4 1.0 ubuntu_boot 5b094e58-d15f-4be2-85ff-147859c7b118

├─nvme0n1p6 ext4 ubuntu_asahi dd08a2bf-ae63-44e1-881d-fbb8928af4fb

└─nvme0n1p7 apfs b465c845-eaef-4bcb-aac9-865c42260844

Och då ser vi att det är nvme0n1p6 som vi ska jobba med - alltså ubuntu-partitionen efter boot i listan.

Böra med att skriva:

e2fsck -f /dev/nvme0n1p6

Sedan

resize2fs -M /dev/nvme0n1p6

Nu är det dags att kryptera och det är bra om du har förberedd ett långt och bra lösenord som du kommer ihåg.

cryptsetup reencrypt --encrypt --reduce-device-size 32M /dev/nvme0n1p6

Du får först bekräfta genom att skriva "YES" i versaler och sedan skriva ditt lösenord 2st gånger.

Krypteringen går ganska snabbt på Mac:s NVMe-diskar.

Lås upp krypteringen igen:

cryptsetup open /dev/nvme0n1p6 ubuntu-root

Kolla status på disken med:

cryptsetup status ubuntu-root

Expandera:

resize2fs /dev/mapper/ubuntu-root

Montera:

mkdir mnt; sudo mount /dev/mapper/ubuntu-root /mnt;

Montera andra partitioner.:

mount /dev/nvme0n1p5 /mnt/boot

mount /dev/nvme0n1p4 /mnt/boot/efi

Förvara LUKS_UUID variabeln:

export LUKS_UUID=$(cryptsetup luksUUID /dev/nvme0n1p6 | tee /dev/stderr)

Gå in i arch-chroot för att göra fler kommandon:

arch-chroot /mnt /bin/bash

Uppdatera crypttab:

touch /etc/crypttab

chmod 0600 /etc/crypttab

echo "ubuntu-root UUID=${LUKS_UUID} none" >> /etc/crypttab

cat /etc/crypttab

Uppdaterar grub:

perl -i -pe 's/(GRUB_CMDLINE_LINUX_DEFAULT)="(.*)"/$1="$2 rd.luks.uuid='"${LUKS_UUID}"'"/' /etc/default/grub

cat /etc/default/grub

(notera att perl-raden är lång och förtsätter en bit bort i rutan)

Bygg om initramfs:

grub-mkconfig -o /boot/grub/grub.cfg

(ursprungsguiden skriver lite annorlunda här, men det fungerade inte för mig - detta verkar fungera)

Sedan ska det vara klart

Skriv först "exit" och tryck sedan en gång på powerknappen så stänger usb-system ned.

Nästa gång du startar ska du få frågan om att låsa upp ubuntu-root.

ordlig.se nr 876, 5/6

⬜🟨🟨⬜🟨

⬜⬜🟨⬜⬜

⬜⬜⬜⬜⬜

🟨🟨🟩⬜🟨

🟩🟩🟩🟩🟩

ordlig.se nr 875, 4/6

⬜🟨⬜⬜⬜

🟨⬜⬜⬜⬜

⬜🟨⬜⬜⬜

🟩🟩🟩🟩🟩

Är inte helt säker, men skulle förutsätta att fedora-recovery-usb-miljön bara är allmänt systemd-ig och att localectl set-keymap se fungerar.

Japp, det fungerade - tack! Nu blev det lite lättare 😊

Success! 😄

(vill minnas att stegen för bootbar usb var lite utdaterade.)

Ja, jag har inte ens lyckats göra en bootbar usb tidigare men det fungerar bra nu från denna github:

https://github.com/leifliddy/asahi-fedora-usb

Det struligaste är dock tangentbordet - jag har alltså lyckats skriva denna sträng manuellt genom att memorera var alla tecken sitter annorlunda mellan svenskt och engelsk tangentbord - det var inte helt lätt

perl -i -pe 's/(GRUB_CMDLINE_LINUX_DEFAULT)="(.*)"/$1="$2 rd.luks.uuid='"${LUKS_UUID}"'"/' /etc/default/grub

Det finns säkert något enklare sätt att växla mellan eng och swe tangentbord i "fedora-usb-kommando" miljön men jag tog inte reda på det

Dvs, jag antar att med ext4 så har du då isf hittat rätt filsystem att ändra på och, förmodar jag, använt resize2fs istället för btrfs resize i föregående steg?

Japp, det stämmer

Jag gör ett försök senare - har faktiskt 2 st datorer som kör Asahi Linux numera så jag kan använda en av dem som testdator. Tack!

Tack , nej, det är inte separata system för / och /home

Instruktionen i guiden är denna:

Mount root and home filesystems from the btrfs filesystem on the LUKS mapping device:

mount -o subvol=root /dev/mapper/fedora-root /mnt

mount -o subvol=home /dev/mapper/fedora-root /mnt/home

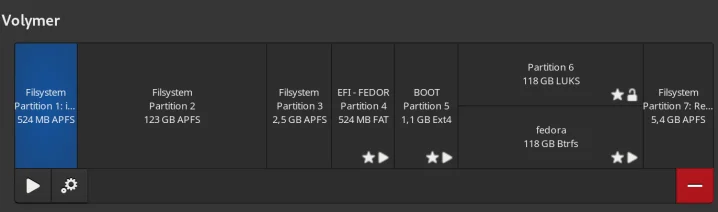

Och en färdig krypterad disk ser ut såhär:

Men om jag inte kan använda "subvol=root" vad skriver jag istället ? (jag är alltså jättedålig på kommandon)

Inte så mycket aktivitet här men tänkte ändå nämna att jag fått kryptering att fungera nu med hjälp av denna guide:

https://davidalger.com/posts/fedora-asahi-remix-on-apple-sili...

Men då endast på (det officiella) Fedora Remix som guiden avser, inte på Ubuntu som jag egentligen föredrar.

Gjorde ett försök med Ubuntu men det visar sig att Fedora och Ubuntu använder olika filsystem för partitionen som ska krypteras och jag är inte tillräckligt kunnig för att översätta till rätt kommandon för ext4 som Ubuntu använder mot Fedoras btrfs som används i guiden.

Om någon har tips tar jag gärna mot dem

Jag fastnade här:

mount -o subvol=root /dev/mapper/fedora-root /mnt

Där subvol inte är något som används för ext4

ordlig.se nr 874, 4/6

⬜🟨🟨⬜⬜

🟨🟩⬜⬜⬜

⬜⬜⬜⬜⬜

🟩🟩🟩🟩🟩

ordlig.se nr 873, 4/6

⬜🟩🟩⬜⬜

⬜⬜⬜⬜⬜

🟩⬜⬜🟩⬜

🟩🟩🟩🟩🟩

Grönt är skönt

ordlig.se WEEKEND nr 872, 4/6

🟨🟨🟨⬜⬜⬜

⬜⬜⬜⬜🟩⬜

⬜⬜⬜⬜🟨⬜

🟩🟩🟩🟩🟩🟩

Har letat efter en enkel guide för att kryptera min Raspberry Pi 5 som kör Ubuntu, men det är tyvärr ganska avancerat och inte lika lätt som när man installerar Ubuntu desktop versionen med LVM på en dator med intel-processor.

Det handlar alltså om att kryptera hela operativsystemet så du får skriva ett lösenord redan vid start och att ingen annan kan komma åt dina filer.

Jag har hittat en guide som fungerar och har lyckats kryptera OS både med microsd kort, usb-hårddisk och NVMe disk (i adapter) med Ubuntu 23.10 och 24.04 (ursprungsguiden utgår från version 20.10) - är osäker på om det fungerar med Raspberry pi OS.

Det är denna jag har utgått från men stötte på en hel del problem så jag tänkte skriva ned hur jag gjort, delvis för egen skull men det finns säkert någon annan som kan ha nytta

Jag har än så länge endast testat med nyinstallationer - jag försökte en gång med en färdig installation men misslyckades så det är ingenting jag rekommenderar i nuläget eftersom man kan förlora all data.

Jag kommer utgå från en nyinstallation med microsd kort och det mesta görs från en annan linux-dator, det är endast några få steg i slutet som sker på Raspberry Pi.

Steg 1 - skriv den nedladdade Ubuntu installationsfilen till kortet med hjälp av ett img-program exempelvis Raspberry Pi imager.

Kolla så att den skrivits OK, jag använder mig av det grafiska programmet "Diskar" i Ubuntu där man även kan se vilken enhetsbeteckning disken får - exempelvis: /dev/sda

Steg 2 - kortet består nu av 2st partitioner, en FAT - system-boot och en EXT4 (och ledigt utrymme) - se till att den andra partitionen inte är monterad.

Starta konsollen och skriv:

sudo e2fsck -f /dev/sda2

sda2 är alltså den andra partitionen - ersätt här och i resten av guiden med det som eventuellt står annorlunda vid din montering.

Skriv ditt sudo-lösenord så checkas partitionen, nästa är:

sudo resize2fs -M /dev/sda2

Partitionen krymps

Steg 3 - kryptera

sudo cryptsetup reencrypt --new --reduce-device-size=16M --type=luks2 -c xchacha12,aes-adiantum-plain64 -s 256 -h sha512 --use-urandom /dev/sda2/

I guiden jag följt står det "cryptsetup-reencrypt", men det fungerade inte för mig - "cryptsetup reencrypt" går däremot bra.

Du får bekräfta och sedan skriva ditt lösenord 2 gånger så startar krypteringen - är din disk stor eller ditt minneskort långsamt kan det ta lång tid.

Steg 4 - låsa upp disken och montera:

sudo cryptsetup luksOpen /dev/sda2 rootfs

Expandera den:

sudo resize2fs /dev/mapper/rootfs

Montera den:

sudo mkdir mnt; sudo mount /dev/mapper/rootfs mnt;

Steg 5 - redigera filer:

sudo nano mnt/etc/crypttab

Lägg till:

rootfs /dev/mmcblk0p2 none luks

mmcblk0p2 är hur Raspberry Pi läser av sdkorts-läsaren (partition 2)

Jag använder mig av nano för att redigera filer i konsollen, men det går lika bra med andra - exempelvis vim, eller valfri.

koden läggs till efter den inledande texten i filen på rad 2.

sudo nano mnt/etc/fstab

Ta bort hela första raden och ersätt med:

/dev/mapper/rootfs / ext4 defaults,noatime 0 0

Den andra raden ska vara kvar som den är.

Till sist ska vi redigera en fil som ligger på system-boot partitionen, börja med att montera den om den inte är monterad.

Jag gör det i det grafiska programmet "Diskar" genom att trycka på play-knappen på partitionen system-boot på disken och ser då även var den monteras: "/media/pulver/system-boot" (pulver här är alltså i min dator)

Gå till mappen:

cd /media/pulver/system-boot

Och modifiera filen cmdline.txt:

sudo nano cmdline.txt

Ändra

root=LABEL=writable

till

root=/dev/mapper/rootfs

I slutet av raden - ta bort

splash

och lägg till:

cryptdevice=/dev/mmcblk0p2:sdcard

Hela raden borde då se ut så här:

zswap.enabled=1 zswap.zpool=z3fold zswap.compressor=zstd multipath=off dwc_otg.lpm_enable=0 console=tty1 root=/dev/mapper/rootfs rootfstype=ext4 rootwait fixrtc quiet cryptdevice=/dev/mmcblk0p2:sdcard

Steg 6 - starta på Raspberry Pi

Nu är redigering klar på datorn och du kan stänga av och stoppa in microsd-kortet i Raspberry Pi

När du startar första gången kommer den stå och blinka med komandoprompten - länge, vänta åtminstonde 10 minuter

Sedan ska till slut (initramfs) dyka upp.

Skriv då:

cryptsetup luksOpen /dev/mmcblk0p2 rootfs

Och sedan lösenordet på din kryptering.

(detta gör du bara en gång - inte varje gång Raspberry pi startar)

Notera dock att slash - alltså "/" inte är på sin vanliga plats som på svenska tangentbord utan finns under "-" tangenten som den gör på engelska tangentbord.

Om allt går som det ska skriver du sedan bara:

exit

Då ska Raspberry Pi jobba lite och sedan ska till slut installationsprogrammet starta

Gå igenom installationen som vanligt och om den frågar om den ska ta bort crypsetup i slutet av installationen så bockar du ur det.

Oroa er inte om det dyker upp en varningsruta med "package removal failed"

När du loggat in är det dags för det absolut sista steget och det är att skriva:

sudo update-initramfs -u

När den jobbat klart startar du om Raspberry Pi och då ska du få frågan om att låsa upp rootfs vid boot

Det är inga problem att köra update och uppdatera Raspberry Pi till nya kärnor.

Den enda skillnaden om man installerar på en extern usb-disk eller en ansluten NVMe-disk är att man ändrar beteckningen på disken i alla steg, alltså istället för både sda2 och mmcblk0p2 i guiden blir det något som exempelvis "nvme0n1p2" för NVMe disk- och när det gäller extern usb är det oftast sda2 det ska stå i alla steg.

ordlig.se WEEKEND nr 871, 5/6

🟨🟨⬜⬜🟨⬜

⬜⬜⬜⬜⬜⬜

⬜⬜⬜⬜🟨⬜

🟨🟩🟨🟨🟨⬜

🟩🟩🟩🟩🟩🟩

Tester av chassi, grafikkort, processorer m.m.

Copyright © 1999–2024 Geeks AB. Allt innehåll tillhör Geeks AB.

Citering är tillåten om källan anges.